Фішинг, паролі та SMS-бомбінг: основні цифрові загрози 2021 року

www.cnas.org

www.cnas.orgЗ досвіду Лабораторії цифрової безпеки, у журналістів доволі часто є запит на цифрову безпеку, але вони не завжди знають, що ж саме хочуть захищати. Протягом року Цифролаба проводила моніторинг інцидентів, під час якого ми виявили, що ж стається з акаунтами журналістів найчастіше:

- Фішинг

- Повторне використання паролів

- SMS-бомбінг

У порівнянні з 2020 роком ситуація трохи змінилася. Цьогоріч частина атак припадає не на власне злам акаунтів, а на блокування роботи журналістів.

Більшість атак продовжується на онлайн-акаунти, зокрема Facebook та пошти. Це цілком логічно, з огляду на те що пошта не лише спосіб офіційних комунікацій, а й акаунт, на який зав’язано інші онлайн-акаунти, а Facebook – найпопулярніша соцмережа серед журналістів, через яку відбувається більшість публічних комунікацій.

Спеціально для Інституту масової інформації ми підготували дайджест найпоширеніших атак на журналістів у 2021-му та як від них можна захиститися.

1. Фішинг

Фішинг спрямований на те, щоб користувач видав шахраям щось важливе. Зазвичай це стосується важливих даних або грошей: дані для входу в обліковий запис або банківський акаунт, дані банківської картки тощо.

А також це одна з найпоширеніших атак у всьому світі. Тож не дивно, що журналісти найчастіше підпадають під цю атаку.

Зазвичай це комерційний фішинг, спрямований на те, щоб виманити в користувачів гроші, банківські дані або ж дані для входу в обліковий запис (щоб зібрати бази з даними і продати їх).

Важливо розуміти, що останніми роками фішингові листи вийшли за межі пошти та часто розсилаються й у соцмережах та месенджерах.

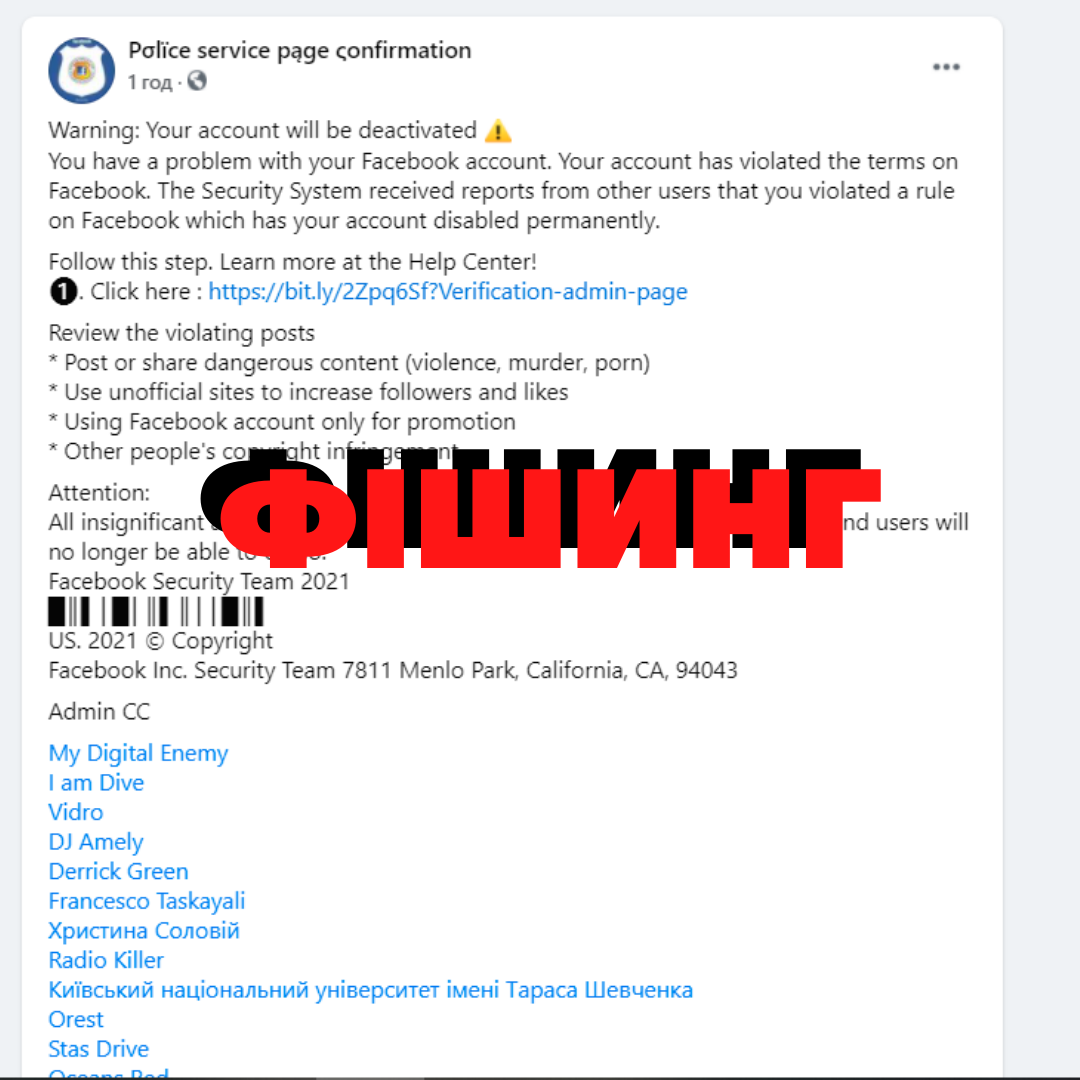

Цьогоріч ми досить часто стикалися з фішингами у фейсбуці та інстаграмі – повідомлення про порушення копірайту.

Наприклад, масово тегають різні акаунти та сторінки з повідомленням, що їхні сторінки деактивують протягом 24 годин за порушення, та пропонують оскаржити рішення за фішинговим посиланням, яке переводить на нібито фейсбук, куди знову потрібно залогінитись.

В одному з постів тегнули й Цифролабу, безліч державних та дипломатичних установ, бізнес-сторінок. У цьому разі варто пам’ятати, що Facebook та Instagram ніколи не повідомляють про скарги, репорти й узагалі нічого через репости, теги або повідомлення. Інформацію про порушення надсилають через попапи або ж сповіщення, також це можна переглянути у support inbox.

Таргетований фішинг спрямований на конкретних людей і здебільшого для того, щоб зламати саме їхні акаунти з важливою інформацією, – електронну пошту та фейсбук намагаються зафішити найчастіше.

Що важливо, останніми роками фішинг вийшов за межі пошт і дедалі більше поширюється в соцмережах, зокрема у фб, інстаграмі, телеграмі й трохи рідше – у вотсапі.

Як захиститися від фішингу?

Оскільки під час фішингу використовуються не так технічні, як психологічні засоби, то найкращий спосіб захиститися від нього:

- Не поспішати переходити за посиланням або завантажувати файли.

- З технічних засобів здебільшого допомагає встановлена двофакторна автентифікація. У деяких випадках зловмисники можуть попросити ввести й код від двофакторної або перехопити SMS (якщо її прив’язано до номера телефону), але в будь-якому разі встановлена двоетапна перевірка зменшує шанси зламу. Повністю від фішингу може захистити двофакторна з ключем безпеки, бо там немає коду, який можна ввести.

- Також варто попередити колег. Це може бути кампанія, спрямована не лише на вас, а й на ваше медіа. Втім, не варто пересилати самого листа – краще надіслати скриншот або ж опис, адже хтось випадково може перейти за посиланням, не читаючи текст.

- Якщо ви маєте сумніви, можете звернутися до Лабораторії цифрової безпеки. Ми працюємо з журналістами та активістами безкоштовно.

А якщо таки ввели дані, а потім зрозуміли, що це був фішинг?

- Змінити пароль та встановити двофакторну автентифікацію, якщо її немає.

- Також важливо перевірити активні сесії або залогінені пристрої.

- Попередити колег, адже їм можуть надсилати листи від вашого імені. Важливо не соромитися, адже мовчання може нашкодити й вашим колегам.

- Звернутися до Лабораторії цифрової безпеки.

- Повторне використання пароля

Тема паролів досить непроста, тому що пов’язана з людською психікою. Ми любимо, щоб було просто, але запам’ятати -надцять різних наборів символів, що непов’язані між собою, досить складно. Можна зрозуміти, чому “одним паролем” грішать журналісти й не тільки: один пароль – це зручно.

Але це найгірше, що можна зробити з паролем. Злиті бази паролів з даркнету перейшли в чат-боти та різні сервіси, де їх можна отримати безкоштовно або ж придбати за кілька доларів. Кількість різних сервісів для роботи чи розваг теж збільшується, якщо використовувати два-три паролі або навіть “різні” (але насправді дуже схожі) для них усіх – ризики теж збільшуються.

В одному з інцидентів, з яким до нас звернулися, зловмисник не просто ввійшов в акаунт фейсбуку, але й додав свою резервну пошту. Отже, після зміни пароля він усе одно отримував доступ до акаунту, адже використовував функцію скидання пароля.

В іншому – зламавши акаунт, зловмисник змінив пароль та пошту, яка прив’язана до акаунту, через що журналістка повністю втратила до нього доступ.

Саме тому важливо не лише змінювати пароль, а й перевірити безпеку акаунту повністю – відкриті сесії, контактні дані і т.д., щоб переконатися, що зловмисник не зможе повторно ввійти у ваш акаунт.

Як захиститися?

Паролі – це тема для окремої статті, але основні нюанси такі:

- Встановіть унікальні паролі на важливі акаунти (так, я відчуваю ваш біль). Знайдіть спосіб зберігання паролів, який для вас працюватиме, – мнемонічні техніки, парольні фрази, парольні менеджери тощо.

- Встановіть двофакторну автентифікацію.

SMS-бомбінг

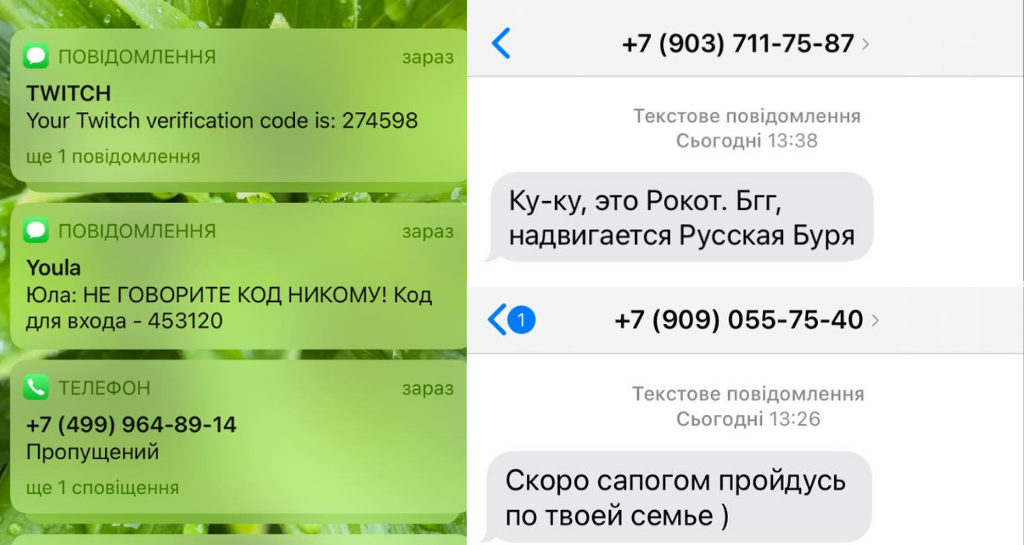

Ваш телефон не замовкає ні на секунду. Без упину приходять SMS із кодами для входу в облікові записи Telegram, WhatsApp, Signal, Uber, Tinder, Twitch і десятків інших сервісів, якими ви навіть не користувалися. Дзвінки з невідомих номерів, SMS із погрозами, незнайомі люди пишуть образи в Telegram. Вам здається, що всі ваші месенджери зламано, телефон зламано, все зламано, а ви в паніці й не знаєте, що робити, з чого почати й просто хочете, щоб усе це припинилося. Так виглядає SMS-бомбінг.

Мета такої атаки не злам акаунту, а спроба спричинити паніку та тимчасово зупинити комунікації, тобто насамперед це психологічна атака. Це можна порівняти з denial-of-service атакою на вебсайт: сайт отримує більше запитів, ніж він може опрацювати, і перестає працювати. От тільки в випадку з людьми це супроводжується ще й страхом через нерозуміння того, що відбувається.

Важливо розуміти: потік SMS із кодами автентифікації жодним чином не свідчить про те, що ваші облікові записи зламано. Зловмисники просто вводять ваш номер телефону в мобільному застосунку чи на сайті, а сервіс надсилає вам код для входу, та повторюють цей процес раз за разом для багатьох сервісів ‒ у результаті ви отримуєте потік SMS із кодами.

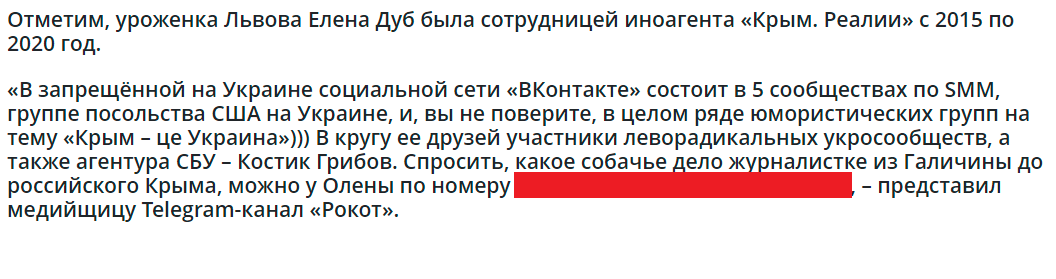

У квітні цього року така атака відбулася на медіаекспертку Олену Дуб: її контакти додали до одного з російських телеграм-каналів “Рокот” через роботу в проєкті “Крим.Реалії”.

Як захиститися?

Однозначної відповіді та простої рекомендації нема, адже різні варіанти передбачають обмеження, які можуть вплинути на роботу. Також є різні варіанти бомбінгу: це можуть бути як SMS із різних сервісів, так і повідомлення з погрозами в месенджерах або дзвінки.

- У разі з SMS від сервісів можна вимкнути сповіщення з невідомих номерів.

- Якщо є дзвінки – увімкнути silence mode для невідомих номерів. Але це може бути незручно, якщо ви спілкуєтеся телефоном з великою кількістю людей, чиї номери ви не завжди маєте, навіть банальне доставлення від кур’єра вже може ускладнитися.

- Популярні месенджери, як WhatsApp та Telegram, дозволяють обмежити дзвінки та додавання в групи від невідомих контактів. Цю функцію можна знайти в налаштуваннях приватності. Втім, функція обмеження повідомлень від користувачів, яких нема в контактах, відсутня. Тож у такому разі можна вимкнути сповіщення.

- Щодо окремих повідомлень, їх, звичайно, можна блокувати, але якщо потік повідомлень надто великий – можна перечекати хвилю атаки, а в цей час відімкнути сповіщення.

- Щоб відновити певність щодо захищеності вашого облікового запису, можна перевірити, чи налаштована на ньому двофакторна автентифікація та відкриті сесії: bit.ly/yakdslua.

Ці способи атак найчастіше стаються з журналістами, але це не означає, що інших інцидентів статися не може: тут ми перелічили найпоширеніші випадки, з якими до нас звертаються, а способи захисту – базові, які зменшать вразливість від цих та деяких інших атак. Окрім цих випадків, ми стикаємося з DDOS-атаками, скиданням пароля, блокуванням Facebook і т.д. Також важливо захищати не лише ті акаунти, які найчастіше атакують, а й ті, де є важлива інформація, а також свої пристрої.

Детальні поради щодо налаштувань можна знайти на Як? Поради з цифрової безпеки.

Мар’яна Капранова, консультантка Лабораторії цифрової безпеки для Інституту масової інформації